对于拥有自研内容管理系统(CMS)、OA或业务平台的技术团队而言,直接集成一个成熟、专业的富文本编辑器是提升内容生产效率和视觉质量的捷径。然而,从“能用”到“好用、稳定、可维护”,中间横亘着诸多技术挑战:如何安全地进行身份鉴权?如何保障接口调用的高可用性?如何通过Webhook实现业务闭环?如何在不影响线上业务的前提下进行充分测试?面对135编辑器这样功能庞杂、资产丰富的平台,技术团队常常陷入“集成容易,运维难”的困境。本文将从一个资深开发者的视角,系统性地拆解135编辑器API接入的核心实践,提供一套从鉴权到部署的完整解决方案,旨在帮助技术团队在享受强大编辑能力的同时,牢牢掌控系统迭代的主动权与成本。

问题描述:技术团队在集成第三方编辑器时面临的典型困境

当技术团队决定将135编辑器这类专业工具的能力嵌入自有系统时,他们往往怀揣着提升内容生产“专业度”与“效率”的明确目标。但在实际集成与后续迭代中,一系列具体而微的技术与管理问题会逐渐浮现:

- 安全与权限之困:如何为不同部门、不同角色的用户分配差异化的编辑权限和素材库访问权限?简单的Token机制能否满足企业级的安全审计要求?

- 稳定性与依赖之痛:编辑器的核心功能(如模板渲染、AI生成)依赖于远程API调用。一旦对方服务出现波动或升级,如何确保自身业务的编辑功能不“雪崩”?接口的响应时间和SLA如何保障?

- 业务流断点之惑:用户在135编辑器内完成一篇高质量图文后,内容如何自动同步回自有CMS的草稿箱或触发后续的审核、发布流程?是依赖用户手动复制粘贴,还是能通过技术手段实现无缝流转?

- 测试与升级之艰:新功能上线前,如何在不影响线上用户和生产数据的前提下,对编辑器的所有新特性(尤其是付费的AI功能、SVG效果)进行完整测试?官方版本升级时,如何评估对自身定制化功能的影响并平滑升级?

这些问题若在项目初期未被充分考虑,将导致后期技术债务堆积、运维成本飙升,甚至因编辑器问题影响核心业务。因此,一套系统性的接入方法论至关重要。

原因分析:困境背后的技术与管理根源

上述困境的产生,根源在于将外部复杂服务深度集成到内部稳定系统时,必然面临的技术耦合与治理挑战。

- 鉴权复杂化:源于企业多租户、多角色的实际业务场景。一个简单的API Key无法区分市场部与公关部对SVG互动模板的不同使用权限,也无法满足对操作日志进行溯源的安全合规要求。

- 稳定性风险:根本上是分布式系统间的依赖问题。当编辑器的“内容创作-排版美化”能力以API形式提供时,它就成了业务系统中的一个关键外部依赖点。其可用性、性能直接影响了自身系统的用户体验。

- 业务流割裂:本质是工具与流程的脱节。编辑器是一个强大的生产力“工具”,但企业的内容生产是一条完整的“流程”,包含选题、撰写、排版、审核、发布、复盘等环节。如果工具无法将产出物(内容)自动推送到流程的下一节点,效率瓶颈就会出现。

- 迭代成本高企:原因在于缺乏隔离的测试环境和清晰的变更管理机制。直接在生产环境试验新功能风险极高,而如果没有一个与生产环境一致的沙箱,开发者就无法自信地进行集成测试。

理解这些根源,有助于我们针对性地设计解决方案,而非仅仅解决表面症状。

解决方案:构建稳健高效的API集成架构

针对以上问题,一个成熟的135编辑器API集成方案应围绕以下四个核心支柱构建:

支柱一:构建多层次、可审计的鉴权体系

鉴权是安全接入的第一道关口。135编辑器的企业级接入支持灵活的鉴权方式,技术团队应根据自身安全等级要求进行设计。

- 应用级鉴权(API Key/Secret):这是最基础的鉴权方式。在135编辑器开放平台创建应用后,你会获得唯一的密钥对。所有API请求均需携带签名,用于验证请求的合法性与完整性。这保证了接口调用的基础安全。

// 示例:在服务端生成签名(概念性代码)

const crypto = require('crypto');

function generateSign(params, apiSecret) {

const sortedStr = Object.keys(params).sort().map(key => `${key}=${params[key]}`).join('&');

return crypto.createHmac('sha256', apiSecret).update(sortedStr).digest('hex');

}

-

用户级鉴权(OAuth 2.0/SSO):对于需要精细化权限控制(如按部门分配模板、限制AI使用次数)的场景,推荐实现用户级鉴权。可以让用户通过单点登录(SSO)跳转到135编辑器进行授权,授权后获取代表该用户的Access Token。后续API调用既可代表应用,也可代表具体用户,从而实现权限细分和操作审计。

-

权限映射与缓存:在自有系统中维护一套角色权限模型,并将其与135编辑器提供的权限点(如

use_svg_template,call_ai_writing)进行映射。将用户的访问令牌(Token)和权限列表在服务端进行缓存,避免每次前端请求都进行复杂的鉴权逻辑,提升性能。

支柱二:保障接口高可用的稳定性策略

将外部API的稳定性风险降至最低,需要从设计层面融入弹性策略。

- 客户端SDK与重试机制:封装统一的135编辑器服务端SDK,在所有HTTP请求中内置指数退避算法的重试机制。针对网络抖动或服务的瞬时故障,自动重试可显著提升成功率。

- 熔断与降级:使用熔断器模式(如Hystrix、Resilience4j)。当监测到135编辑器API的错误率超过阈值时,快速熔断,直接返回降级结果(例如,禁用AI排版按钮,提示“服务升级中,请使用基础排版”),防止线程池被拖垮。这要求前端界面具备一定的降级展示能力。

- 监控与告警:对关键接口(如

/api/template/list、/api/ai/generate)的响应时间、成功率和调用量进行全方位监控。设置智能告警,在P95响应时间飙升或错误率增长时,第一时间通知运维人员。 - 多地域容灾考虑:如果业务用户分布广泛,需了解135编辑器API服务的多地域部署情况。对于关键业务,可考虑在客户端实现简单的地域路由,优先选择延迟最低的服务端点。

支柱三:利用Webhook与回调打通业务闭环

Webhook是连接135编辑器与自有业务系统的“自动化桥梁”,它能将编辑器内的事件主动推送到你的服务器。

-

核心Webhook事件:

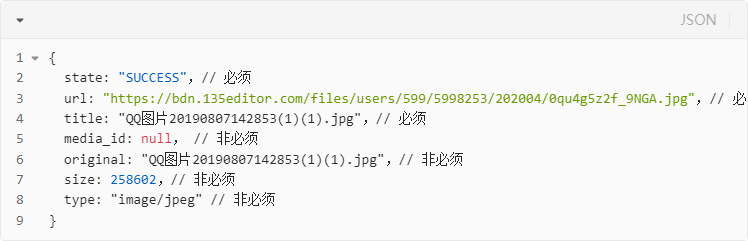

content.auto_saved:内容自动保存时触发。可用于在自有CMS中实时备份草稿,防止浏览器意外关闭导致内容丢失。content.manually_saved:用户点击保存时触发。这是最重要的业务事件,可在此回调中,将完整的HTML内容、标题、封面图等信息接收后,直接创建或更新自有CMS中的文章草稿,并触发后续的审核流程。media.uploaded:图片/视频上传完成时触发。可将媒体文件的最终URL回写到自有系统的资源管理库,实现资产的统一管理。

-

安全接收Webhook:务必验证Webhook请求的来源。135编辑器会在请求头中携带签名(例如

X-135-Signature),你需要用预共享的密钥在服务端重新计算签名并比对,以确保请求确实来自135编辑器,而非恶意伪造。 - 幂等性与异步处理:Webhook可能因网络问题重发,你的接口处理必须保证幂等性(即同一事件处理多次的结果与处理一次相同)。同时,应将接收到的Webhook事件快速放入消息队列(如RabbitMQ、Kafka),由后台工作者异步处理,避免阻塞Webhook接收端,导致135编辑器认为投递失败而反复重试。

(示意图:类似地,在API和Webhook集成中,清晰的事件定义和参数规范是高效对接的基础)

支柱四:依托沙箱环境与文档体系控制迭代成本

在安全的环境中充分测试,并拥有清晰的升级指南,是控制长期迭代成本的关键。

- 沙箱(Sandbox)环境的使用:正式接入前,务必申请并使用135编辑器提供的沙箱环境。沙箱环境拥有独立的API域名、密钥和素材库,你可以在此进行:

- 全流程集成测试:从鉴权、模板加载、编辑到保存回调,完整跑通。

- 破坏性测试:模拟网络异常、传递非法参数,验证系统的健壮性。

- 新功能预览:在沙箱中提前体验和测试最新的AI模型或SVG组件,评估其对自身业务的适用性。

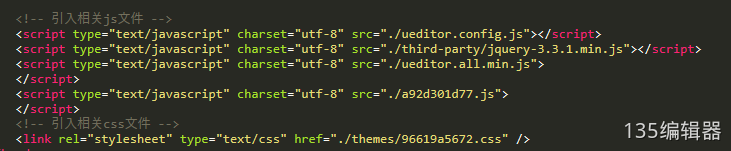

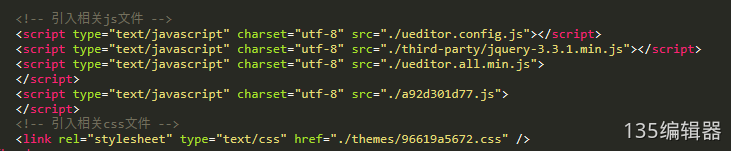

- 深度利用官方文档与示例:135编辑器为开发者提供了详尽的接入文档、API参考和不同语言(如PHP、Java)的后端示例代码。在遇到问题时,首先核查文档中的“后端请求规范”和“常见问题”。

(示意图:官方文档是解决接入问题的第一手资料,结构清晰的文档能极大降低开发成本)

(示意图:官方文档是解决接入问题的第一手资料,结构清晰的文档能极大降低开发成本) - 版本管理与升级策略:关注135编辑器开放平台的更新日志。对于非破坏性更新(如新增模板),可以较平滑地跟进。对于可能涉及API变动的重大升级,应制定计划:先在沙箱环境完成验证,然后在自有系统的测试环境部署升级,最后在业务低峰期灰度上线至生产环境。

操作指南:分步实施接入与优化

-

第一阶段:规划与准备

- 明确需求:列出必须集成的功能(如基础排版、特定模板库、AI写作),以及期望的业务闭环(如保存至CMS草稿箱)。

- 申请资源:联系135编辑器开放平台,创建企业应用,获取生产环境和沙箱环境的API Key/Secret。

- 技术选型:确定前端集成方式(嵌入式或调用式API),设计后端鉴权、API网关和Webhook接收架构。

-

第二阶段:开发与沙箱测试

- 后端搭建:实现统一的认证服务、封装135编辑器服务端SDK(含重试、熔断逻辑)、搭建Webhook接收端点(需公网可访问,用于接收回调)。

- 前端集成:根据文档嵌入编辑器组件或配置API调用入口。将后端生成的临时令牌(Token)安全地传递到前端。

- 沙箱联调:在沙箱环境中,完整测试从登录、编辑、调用AI、保存到触发Webhook的整个流程。验证所有异常情况的处理。

-

第三阶段:生产部署与监控

- 灰度发布:先面向小部分内部用户或单个业务单元开放新编辑器功能。

- 全面监控:上线后,立即监控接口性能、错误率和业务日志。确保Webhook接收正常,内容流转无误。

- 文档沉淀:将本次接入的架构图、API配置、故障处理手册等内部文档进行完善,方便后续团队维护。

-

第四阶段:持续迭代与优化

- 定期巡检:检查API调用量、费用情况(如果涉及计费)、令牌有效期。

- 跟进更新:定期查看开放平台公告,评估新功能价值,在沙箱测试后规划上线。

- 收集反馈:建立从业务用户到技术团队的反馈渠道,持续优化编辑体验和集成深度。

预防建议:建立长效治理机制

为了避免未来陷入被动,技术团队应在组织层面建立长效治理机制:

- 设立接口负责人:指定专人负责跟踪135编辑器API的健康状况、变更通知和版本升级。

- 制定降级预案:明确当编辑器核心功能不可用时,业务侧应如何应对(例如,切换回备用基础编辑器,或引导用户暂缓发布)。

- 成本预算管理:如果使用按量计费的AI等功能,需建立用量监控和预算预警,避免产生意外费用。

- 定期安全审计:定期审查API密钥的保管情况、Webhook验证逻辑以及用户权限设置,确保无安全漏洞。

常见问题

Q1:135编辑器API接入,是否支持私有化部署环境下的调用?

A1:完全支持。对于选择了私有化部署模式的企业,135编辑器的所有编辑能力、模板素材(包括10万+版权素材和1000+ SVG组件)以及AI功能均可部署在您的内网环境中。API的调用端点将指向您内网的服务器地址,从而实现完全的数据隔离和最高的安全合规要求,同时享受与SaaS版本一致的功能体验。

Q2:Webhook回调地址必须使用公网域名吗?如果我们的系统部署在内网怎么办?

A2:是的,标准Webhook需要135编辑器的服务器能够向您的地址发起HTTP请求,因此回调地址必须是公网可访问的。对于核心系统在内网的情况,常见的解决方案是:1) 在内网出口网关或反向代理服务器上,配置一个公网域名到内网特定服务的端口映射;2) 使用安全的内网穿透工具;3) 对于极高安全要求的环境,可与135编辑器技术团队协商,在私有化部署方案中定制内网回调机制。

Q3:在集成过程中,如何管理135编辑器庞大的样式和模板,避免用户选择困难?

A3:可以通过API进行模板的精细化管控。135编辑器提供了模板分类、查询API。您可以在后端根据用户的部门、角色或内容类型,动态地过滤和返回一个精简的、推荐的模板列表给前端。例如,为市场部返回活动海报类模板,为政务部门返回公文报告类模板。这既能发挥海量素材库的价值,又能提升用户效率。

Q4:API调用频率有限制吗?如何避免我们的系统被限流?

A4:为保证服务稳定性,135编辑器开放平台会对API调用实施合理的频率限制(Rate Limiting)。具体的限制策略会在技术文档中说明。最佳实践是:1) 在客户端实现请求的缓存(如模板列表可缓存一段时间);2) 在服务端SDK中遵守重试间隔,避免因失败重试导致短时间请求暴涨;3) 对于预计会有高频调用的场景(如批量文章AI润色),提前与开放平台团队沟通。

Q5:当135编辑器发布新版本时,我们的集成代码需要经常修改吗?

A5:不一定。135编辑器开放平台遵循向后兼容的API版本管理原则。通常,新增功能会通过新接口或新参数提供,而不会破坏现有接口的契约。重大的、不兼容的升级会通过API版本号(如/v1/, /v2/)来区分,并给予开发者充分的迁移过渡期。密切关注官方更新公告,并利用沙箱环境提前测试,是平稳升级的关键。